Сикович Виталий писал(а) on:не вы-же покупали а яПо ходу человек наступает на те же грабли что и я. Не все то, что китайское и напрямую из Китая заказывается - самый оптимальный выбор. Я попробовал китайский SkyBox F4 за 100 долларов, перешел на SkyBox M3 за 65 долларов, и потом купил в местном магазине официальный то ли Чешский то ли Словацкий (не знаю на сколько он там Чехословатский) AB Cryptobox 500HD mini, и горя не знаю (проц мощнее, ПО в разы лучше и стабильнее работает, более удобный) за 60 долларов. Итог - дешевле, лучше, красивее, надежнее. А в моем М3 уже и выносной ИК-удлиннитель полетел. Cloud HD N3 FREE IKS Account open Hotbird Sky Italia Sky UK,iBox MINI HD Satellite Receiver DVB-S2 Set top box. Но не в этом HD DVB-S2 Digital Satellite TV Box. Работа с растровыми изображениями не обязательно должна быть сложной является истинной последней инстанции. Мелочь, а спрятать за ТВ его уже и не получится. Но по факту человек уже наступил на грабли, и купил девайс, и сейчас просит совета. Мой совет - свяжитесь с продавцом, только он может знать что это за штуковина, на каком процессоре и платформе она работает, КАК НАЗЫВАЕТСЯ МОДЕЛЬ (чтобы самому погуглить и поискать), и где можно скачать прошивки на него.

0 Comments

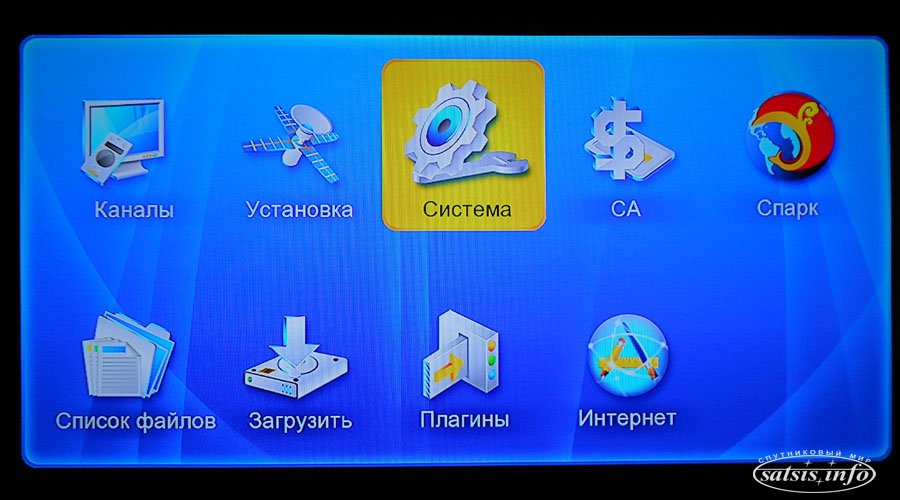

Установка Е2 1. Убедитесь, что ваша usb флэшка отформатированна в FAT32 и на ней создан только 1 раздел. Если в корневой директории флэшки отсутствует папка enigma2, то создайте её.

Распакуйте файлы прошивки из архива в папку имя_диска: enigma2. В результате у вас будет 2 файла: uImage и e2jffs2.img. Выключите тумблером питание ресивера. Вставьте флэшку. Нажмите и не отпускайте кнопку OK на передней панели. Включите питание ресивера.

◊ Таблетки для рассасывания от белого до почти белого цвета, плоскоцилиндрической формы, с риской и фаской; на плоской стороне с риской нанесена надпись MATERIA MEDICA, на другой плоской стороне нанесена надпись DIVAZA. Антитела к мозгоспецифическому белку S-100 аффинно очищенные 6 мг* aнтитела к эндотелиальной NO синтазе аффинно очищенные 6 мг* * наносятся на лактозу в виде смеси трех активных водно-спиртовых разведений субстанции, разведенной соответственно в 100 12, 100 30, 100 200 раз. Вспомогательные вещества: лактозы моногидрат, целлюлоза микрокристаллическая, магния стеарат. - упаковки ячейковые контурные (1) - пачки картонные. - упаковки ячейковые контурные (2) - пачки картонные. - упаковки ячейковые контурные (5) - пачки картонные. Комбинированный препарат. В прошлом году приобрел ВПГ-10, паспорт к нему. (Таганрог газоаппарат ВПГ-10). Классификатор скачать инструкцию впг 10. Краткое название:скачать инструкцию впг 10. Антитела к мозгоспецифическому белку S-100 оказывают антиоксидантное, антигипоксантное, нейропротекторное, анксиолитическое действие. Модифицируют функциональную активность белка S-100, осуществляющего в мозге сопряжение информационных и метаболических процессов. Обладают мембранотропным действием, вызывая снижение амплитуды и подавление генерации потенциала действия; модулируют синаптическую пластичность в лимбических структурах мозга, гиппокампе, ретикулярной формации; способствуют усилению тормозных влияний ГАМК в ЦНС. Проявляют свойства агониста σ 1-рецептора in vitro. Ингибируют процессы перекисного окисления липидов. Оказывают нормализующее влияние на интегративную деятельность мозга, что проявляется широким спектром сбалансированных психофармакологических эффектов: антидепрессивным, анксиолитическим, нейропротекторным, антиастеническим, антиамнестическим. Антитела к эндотелиальной NO синтазе повышают активность фермента эндотелиальной NO синтазы, восстанавливают выработку эндотелием оксида азота (NО), устраняют дисфункцию эндотелия, оказывают эндотелиопротекторное действие, влияют на NO-зависимую вазодилатацию. Экспериментально показано стимулирующее влияние препарата на репаративные процессы в очаге ишемического повреждения мозга. CubeTeam – многопользовательская программа для 3D-моделирования. Используется для анимирования, моделирования, рендеринга.

ТОП Freeware Free 3D Video Maker. Now you can make 3D video all by yourself! Бесплатный 3D-редактор для 32-битных систем Linux Blender обладает всеми качествами, присущими платным аналогам. А, по многим параметрам, и превосходит их. Свободный и бесплатный 3D-редактор для Маков и компьютеров под управлением Mac OS X обладает всеми качествами, присущими платным аналогам. А, по многим параметрам, и превосходит их. Бесплатный 3D-редактор для 32-битных систем Windows Blender обладает всеми качествами, присущими платным аналогам. А, по многим параметрам, и превосходит их. Бесплатный 3D-редактор для 64-битных систем Windows Blender обладает всеми качествами, присущими платным аналогам. А, по многим параметрам, и превосходит их. Sweet Home 3D это бесплатное приложение для дизайна интерьера помещений, которое поможет вам разместить мебель и просмотреть полученный результат в 3D-виде. Sweet Home 3D это бесплатное приложение для дизайна интерьера помещений, которое поможет вам разместить мебель и просмотреть полученный результат в 3D-виде. SketchUp is a design software from Google, to create complex 3D objects. DAZ Studio - программа для создания 3D-анимации на основе готовых моделей и библиотек, включающих элементы одежды, окружающей среды и т.д., которую можно скачать бесплатно. DAZ Studio представляет собой мощный инструмент моделирования, который предназначен для создания персонажей. Закладки • • • • • • • • • • •. Если профессиональные решения, как Poser, слишком дороги для вас, или если вы просто хотите моделировать при помощи бесплатного программного обеспечения, то DAZ Studio удовлетворит все ваши требования. Чтобы получить установочный ключ, необходимо просто зарегистрироваться на домашней странице разработчика. Эта программа была предложена: Данное описание, скорее всего, было написано пользователем и потому может отличаться от мнения редакции loadion.com. Пожалуйста, имейте в виду, что эта площадка может использоваться только в легальных целях и мы дистанцируемся от любого неправомерного использования. Сайт производителя • Мнение редакции.

Автор: Давыдова И.В., МОУ средняя школа №41 г.о.Тольятти Данная экологическая сказка может быть использована для проведения внеклассных мероприятий, затрагивающих экологические проблемы нашего города. Действующие лица: Автор Эколог Химик Баба Дед Курочка Ряба Сказочница Голос за сценой: Во тьме безжизненной вселенной, среди мерцающих светил Какой-то неизвестный гений однажды Землю сотворил. Цель: Развитие устойчивого интереса к театрально-игровой деятельности. Ирина Еремина. Музыкальная сказка 'Теремок' на новый лад Новый 2015-Теремок видео. Раскрасил в синее озера, в зеленое одел леса, Придумал степь, поля и гора и голубые небеса. Жизнь поселилась на планете и процветала каждый век, И через множество столетий Землею правит человек. Он покорил ее просторы и истребил ее леса. Изранены моря и горы и смог окутал небеса. Где жизнь ключом когда-то била, все уничтожено шутя. Вот что бездумно сотворило Земли любимое дитя. Сцена «Диалог химика и эколога». Ученый- химик Поздравь! Я наконец- то получил То, что искал все эти годы. Бог за старания щедро наградил, И вот взошли трудов великих всходы. Сомненья нет, открытие мое На благо человечеству послужит: Поможет добывать природное сырье, Насытит возрастающие нужды. Ученый- эколог Добыть сырье и осушить болота, Поворотить все реки вспять!? Проделал ты свою работу, Чтобы природу разорять. Но процветало б все вовек, Коль не вмешался б человек. Он с гордостью и упоеньем Назвал себя венцом творенья. Он лучшее творение потому, Что обладает разумом, отвагой, Любовь и доброта даны ему, Чтобы использовал он их во благо. А он ради наживы жить спешит, Не замечая кроме никого. И в этой схватке вскоре позабыл То, что природа- мать его. В стремлении природу подчинить Он позабыл, что нужно меру знать. Привыкнув над природой суд вершить, Посмел он грабить, портить, убивать. Химик Вам бы цветочки, бабочек спасать, А нам прогресс, науку двигать надо. Коли на всех внимание обращать, Мы потеряем сотни миллиардов! Эколог Вам дела нет до птичек и букашек, Но неужели не задумывались вы, Что шелест тех зелененьких бумажек Вам не заменит шелеста листвы? Химик По-вашему, нам надо жить в вигвамах, Коренья кушать и готовить на кострах? Зато спасем природу-маму, Заводы уничтожив в пух и прах! Эколог К чему ирония, друг мой? Прогресс необходим, нужны открытия, Но нужно новшества внедрять с умом, Чтоб ни природе, ни себе не навредить. Голос за кадром Имело то открытие успех: На химзавод его тот час внедрили, Законы рынка одержали верх. Сейчас посмотрим, что же получилось. Сказочница Милые, хорошие, внимательные зрители! Сказочку о Рябушке послушать не хотите ли? Сказка- ложь, да в ней намек - так всегда считается. Завершаю монолог, сказка начинается. Действия сказки происходят в деревне, расположенной недалеко от Тольяттинского химзавода. Местные жители страдают от смога, который непрерывно выбрасывается из заводских труб. Сказочница Не на Марсе, на Луне, на родимой стороне Близ Тольятти в деревушке, возле речки, на опушке Жили-были дед да баба, с ними курочка их Ряба. И везли из года в год воз бесчисленных забот: Бабе в доме подмести, да водицы принести, Печь топить, колоть дрова - бабья доля такова. Enable or Disable Elevated Administrator account in Windows 1. User Accounts Tutorials. Administrator. How to Enable or Disable Built in Elevated Administrator Account in Windows 1. Do you have no idea what the Microsoft Office Upload Center does or how you can get rid of it Heres all you need to know. Remove the Welcome Screen If you dont want to use Fast User Switching, you may want to disable the Welcome Screen. You must be logged in as an Administrator to do this. Information. This tutorial will show you how to enable or disable the hidden built in elevated Administrator account in Windows 1. You must be signed in as an administrator to be able to do the steps in this tutorial. Note. User Accounts in Windows 1. Users The standard account is an unelevated restricted user account that can be a local account or Microsoft account. In May, Amazon pushed a software update that added features called Drop in and Alexa calling and messaging, which let you connect to other peoples Echos. What is Mobirise Mobirise is a free offline app for Window and Mac to easily create smallmedium websites, landing pages, online resumes and portfolios, promo sites.

FBI Arrest Chinese National Linked to OPM Data Breach Malware. A 3. 6 year old Chinese national was arrested in Los Angeles this week in connection with a computer hacking conspiracy involving malware linked to the 2. US Office of Personnel Management OPM data breach. Yu Pingan of Shanghai, China, was arrested on Wednesday while traveling at Los Angeles International Airport. Also identified by the hacker pseudonym Gold. Sun, Yu has been charged under the Computer Fraud and Abuse Act and is further accused of conspiracy to commit offense or defraud the United States. According to an August 2. US District Court for the Southern District of California, Yu collaborated with others, including two unnamed individuals who have not been charged, to acquire and use malware to facilitate cyberattacks against at least four unnamed US companies. The FBI has identified Yus co conspirators as living in the Peoples Republic of China. Counter Strike 1. Server List Search Cs Stats, Rankings, and Banners. Cheatbook your source for Cheats, Video game Cheat Codes and Game Hints, Walkthroughs, FAQ, Games Trainer, Games Guides, Secrets, cheatsbook. News, reviews, previews, tips, and downloads for multiple platforms. Zen Studios 3 pay what you want and help charityGet Elder Scrolls Online Tamriel Unlimited and more when you subscribe for just 1. |

AuthorWrite something about yourself. No need to be fancy, just an overview. Archives

September 2018

Categories |

It can help protect your computer by preventing users from making changes to the system that affects everyone who uses the computer. When you are signed in to Windows with a standard account, you can do almost anything that you can do with an administrator account, but if a standard user tries to do something that requires elevated rights ex run as administrator, Windows will display a UAC prompt for the standard user to enter the password of an administrator account for approval and confirmation before allowing the action. Is an unelevated administrator account that is created by default during the installation of Windows, or is already setup for you on an OEM ex Dell computer. This account can be a local account or Microsoft account. An administrator account has complete access to the computer, and can make any desired changes. If an administrator user tries to do something that requires elevated rights ex run as administrator, Windows will display a UAC prompt for the administrator user to approve before allowing the action. Built in Administrator The hidden built in elevated Administrator account is a local account that has full unrestricted access rights to the PC. By default, this Administrator account will not be prompted by UAC. Anything that runs while signed in to this Administrator account will also have full unrestricted access to the PC, so it is not recommended to use the built in Administrator account for everyday usage. Its recommended to only enable and use the built in Administrator account as needed instead. CONTENTS Option One Enable or Disable Built in Administrator in Elevated Command Prompt. Welcome to Windows 7 Forums. Our forum is dedicated to helping you find support and solutions for any problems regarding your Windows 7 PC be it Dell, HP, Acer, Asus.

It can help protect your computer by preventing users from making changes to the system that affects everyone who uses the computer. When you are signed in to Windows with a standard account, you can do almost anything that you can do with an administrator account, but if a standard user tries to do something that requires elevated rights ex run as administrator, Windows will display a UAC prompt for the standard user to enter the password of an administrator account for approval and confirmation before allowing the action. Is an unelevated administrator account that is created by default during the installation of Windows, or is already setup for you on an OEM ex Dell computer. This account can be a local account or Microsoft account. An administrator account has complete access to the computer, and can make any desired changes. If an administrator user tries to do something that requires elevated rights ex run as administrator, Windows will display a UAC prompt for the administrator user to approve before allowing the action. Built in Administrator The hidden built in elevated Administrator account is a local account that has full unrestricted access rights to the PC. By default, this Administrator account will not be prompted by UAC. Anything that runs while signed in to this Administrator account will also have full unrestricted access to the PC, so it is not recommended to use the built in Administrator account for everyday usage. Its recommended to only enable and use the built in Administrator account as needed instead. CONTENTS Option One Enable or Disable Built in Administrator in Elevated Command Prompt. Welcome to Windows 7 Forums. Our forum is dedicated to helping you find support and solutions for any problems regarding your Windows 7 PC be it Dell, HP, Acer, Asus.  Option Two Enable or Disable Built in Administrator in Elevated Power. Shell. Option Three Enable or Disable Built in Administrator in Local Users and Groups. Option Four Enable or Disable Built in Administrator in Local Security Policy. Option Five Enable or Disable Built in Administrator in Command Prompt at Boot. EXAMPLE Administrator enabled on Sign in and Switch User. Enable or Disable Built in Administrator in Elevated Command Prompt. Open an elevated command prompt. Do step 3 enable, step 4 enable with password, or step 5 disable below for what you would like to do. 3. To Enable the Built in Elevated Administrator Account. A In the elevated command prompt, copy and paste the command below, press Enter, and go to step 6 below. Administrator active yes Note. If you had previously renamed the built in Administrator accounts name, then you will need to substitute Administrator in the command below with the new name instead. If your Windows uses a different language than English, then you would need to substitute Administrator in the command below with the translation for your language instead. 4. To Enable the Built in Elevated Administrator Account with Password. A In the elevated command prompt, copy and paste the command below, press Enter, and go to step 6 below. Administrator password active yes Note. Substitute password in the command above with the actual password you want to use to sign in to the built in Administrator account with. If you had previously renamed the built in Administrator accounts name, then you will need to substitute Administrator in the command below with the new name instead. If your Windows uses a different language than English, then you would need to substitute Administrator in the command below with the translation for your language instead. 5. To Disable the Built in Elevated Administrator Account. NOTE This is the default setting. A In the elevated command prompt, copy and paste the command below, press Enter, and go to step 6 below. Administrator active no Note. If you had previously renamed the built in Administrator accounts name, then you will need to substitute Administrator in the command below with the new name instead. If your Windows uses a different language than English, then you would need to substitute Administrator in the command below with the translation for your language instead. When finished, you can close the elevated command prompt if you like. Enable or Disable Built in Administrator in Elevated Power. Shell. 1. Open an elevated Power. Shell. 2. Do step 3 enable or step 4 disable below for what you would like to do. 3. To Enable the Built in Elevated Administrator Account. A In the elevated command prompt, copy and paste the command below, press Enter, and go to step 5 below. Enable Local. User Name Administrator Note. If your Windows uses a different language than English, then you would need to substitute Administrator in the command below with the translation for your language instead. 4. To Disable the Built in Elevated Administrator Account. NOTE This is the default setting. A In the elevated command prompt, copy and paste the command below, press Enter, and go to step 5 below. Disable Local. User Name Administrator Note. If your Windows uses a different language than English, then you would need to substitute Administrator in the command below with the translation for your language instead. When finished, you can close the elevated Power. Shell if you like. Enable or Disable Built in Administrator in Local Users and Groups. Note. Local Users and Groups is only available in the Windows 1. Pro, Enterprise, and Educationeditions. Press the Windows R keys to open the Run dialog, type lusrmgr. OK. 2. In the left pane, clicktap on the Users folder, then in the middle pane, double clicktap on Administrator. Do step 4 enable or step 5 disable below for what you would like to do. 4. To Enable the Built in Elevated Administrator Account. A Uncheck the Account is disabled box, clicktap on OK, and go to step 6 below. To Disable the Built in Elevated Administrator Account. A Check the Account is disabled box, clicktap on OK, and go to step 6 below. You can now close Local Users and Groups if you like. Enable or Disable Built in Administrator in Local Security Policy. Note. Local Security Policy is only available in the Windows 1. Pro, Enterprise, and Educationeditions. All editions can use Option Six below. Press the Windows R keys to open the Run dialog, type secpol. OK. 2. In the left pane, clicktap on the Local Policies folder to expand it, and clicktap on the Security Options folder. In the right pane of Security Options, double clicktap on Accounts Administrator account status. Do step 5 or 6 below for what you would like to do. To Enable the Built in Elevated Administrator Account. A Select dot Enabled, clicktap on OK, and go to step 7 below. To Disable the Built in Elevated Administrator Account. A Select dot Disabled, clicktap on OK, and go to step 7 below. You can now close Local Security Policy if you like. Enable or Disable Built in Administrator in Command Prompt at Boot. Note. This option is good for when you are unable to sign in to Windows 1. Boot from your Windows 1. USB or recovery drive, and open a command prompt at boot ShiftF1. Tip. If you dont have a Windows 1. USB or recovery drive, then you can use OPTION SIX here to boot to Advanced Startup like in the screenshot below. Afterwards, continue to boot to a command prompt at boot. In the command prompt, type regedit, and press Enter. In the left pane of Registry Editor, clicktap on the HKEYLOCALMACHINE key. Clicktap on File menu bar, and on Load Hive. Open the drive ex D that you have Windows 1. NOTE The drive letter ex C will not always be the same at boot as it is from within Windows 1. D WindowsSystem. Select the SAM file, and clicktap on Open. In the Load Hive dialog, type REMSAM, and clicktap on OK. In the left pane of Registry Editor, navigate to and open the key below. HKEYLOCALMACHINEREMSAMSAMDomainsAccountUsers0. F4. 9. In the right pane of the 0. F4 key, double clicktap on the F binary value to modify it. Do step 1. 1 Enable or step 1.

Option Two Enable or Disable Built in Administrator in Elevated Power. Shell. Option Three Enable or Disable Built in Administrator in Local Users and Groups. Option Four Enable or Disable Built in Administrator in Local Security Policy. Option Five Enable or Disable Built in Administrator in Command Prompt at Boot. EXAMPLE Administrator enabled on Sign in and Switch User. Enable or Disable Built in Administrator in Elevated Command Prompt. Open an elevated command prompt. Do step 3 enable, step 4 enable with password, or step 5 disable below for what you would like to do. 3. To Enable the Built in Elevated Administrator Account. A In the elevated command prompt, copy and paste the command below, press Enter, and go to step 6 below. Administrator active yes Note. If you had previously renamed the built in Administrator accounts name, then you will need to substitute Administrator in the command below with the new name instead. If your Windows uses a different language than English, then you would need to substitute Administrator in the command below with the translation for your language instead. 4. To Enable the Built in Elevated Administrator Account with Password. A In the elevated command prompt, copy and paste the command below, press Enter, and go to step 6 below. Administrator password active yes Note. Substitute password in the command above with the actual password you want to use to sign in to the built in Administrator account with. If you had previously renamed the built in Administrator accounts name, then you will need to substitute Administrator in the command below with the new name instead. If your Windows uses a different language than English, then you would need to substitute Administrator in the command below with the translation for your language instead. 5. To Disable the Built in Elevated Administrator Account. NOTE This is the default setting. A In the elevated command prompt, copy and paste the command below, press Enter, and go to step 6 below. Administrator active no Note. If you had previously renamed the built in Administrator accounts name, then you will need to substitute Administrator in the command below with the new name instead. If your Windows uses a different language than English, then you would need to substitute Administrator in the command below with the translation for your language instead. When finished, you can close the elevated command prompt if you like. Enable or Disable Built in Administrator in Elevated Power. Shell. 1. Open an elevated Power. Shell. 2. Do step 3 enable or step 4 disable below for what you would like to do. 3. To Enable the Built in Elevated Administrator Account. A In the elevated command prompt, copy and paste the command below, press Enter, and go to step 5 below. Enable Local. User Name Administrator Note. If your Windows uses a different language than English, then you would need to substitute Administrator in the command below with the translation for your language instead. 4. To Disable the Built in Elevated Administrator Account. NOTE This is the default setting. A In the elevated command prompt, copy and paste the command below, press Enter, and go to step 5 below. Disable Local. User Name Administrator Note. If your Windows uses a different language than English, then you would need to substitute Administrator in the command below with the translation for your language instead. When finished, you can close the elevated Power. Shell if you like. Enable or Disable Built in Administrator in Local Users and Groups. Note. Local Users and Groups is only available in the Windows 1. Pro, Enterprise, and Educationeditions. Press the Windows R keys to open the Run dialog, type lusrmgr. OK. 2. In the left pane, clicktap on the Users folder, then in the middle pane, double clicktap on Administrator. Do step 4 enable or step 5 disable below for what you would like to do. 4. To Enable the Built in Elevated Administrator Account. A Uncheck the Account is disabled box, clicktap on OK, and go to step 6 below. To Disable the Built in Elevated Administrator Account. A Check the Account is disabled box, clicktap on OK, and go to step 6 below. You can now close Local Users and Groups if you like. Enable or Disable Built in Administrator in Local Security Policy. Note. Local Security Policy is only available in the Windows 1. Pro, Enterprise, and Educationeditions. All editions can use Option Six below. Press the Windows R keys to open the Run dialog, type secpol. OK. 2. In the left pane, clicktap on the Local Policies folder to expand it, and clicktap on the Security Options folder. In the right pane of Security Options, double clicktap on Accounts Administrator account status. Do step 5 or 6 below for what you would like to do. To Enable the Built in Elevated Administrator Account. A Select dot Enabled, clicktap on OK, and go to step 7 below. To Disable the Built in Elevated Administrator Account. A Select dot Disabled, clicktap on OK, and go to step 7 below. You can now close Local Security Policy if you like. Enable or Disable Built in Administrator in Command Prompt at Boot. Note. This option is good for when you are unable to sign in to Windows 1. Boot from your Windows 1. USB or recovery drive, and open a command prompt at boot ShiftF1. Tip. If you dont have a Windows 1. USB or recovery drive, then you can use OPTION SIX here to boot to Advanced Startup like in the screenshot below. Afterwards, continue to boot to a command prompt at boot. In the command prompt, type regedit, and press Enter. In the left pane of Registry Editor, clicktap on the HKEYLOCALMACHINE key. Clicktap on File menu bar, and on Load Hive. Open the drive ex D that you have Windows 1. NOTE The drive letter ex C will not always be the same at boot as it is from within Windows 1. D WindowsSystem. Select the SAM file, and clicktap on Open. In the Load Hive dialog, type REMSAM, and clicktap on OK. In the left pane of Registry Editor, navigate to and open the key below. HKEYLOCALMACHINEREMSAMSAMDomainsAccountUsers0. F4. 9. In the right pane of the 0. F4 key, double clicktap on the F binary value to modify it. Do step 1. 1 Enable or step 1. Google Store Pixel, Chromecast and more. An error occurred while canceling your shipment. Please try again later. An error occurred while processing your purchase.

Google Store Pixel, Chromecast and more. An error occurred while canceling your shipment. Please try again later. An error occurred while processing your purchase.  OnePlus told Gizmodo that theyre working with customers individually to solve the issue, but it did not provide any details on the bug. We have contacted the. Please try again later. Your promo code has been applied to your order and can be seen at checkout. Could not load the specified resource. Devices on Google Play moved to the new Google StoreDismiss. You cant add this phone unless it has the same device protection choice as other phones in your cart. You can update your choice or purchase this phone in your next order. We cant ship this with other items in your cart. Try purchasing it separately. Unfortunately, we couldnt add that to your cart. There are limits on how many you can buy. Unfortunately, we allow only one Trade In per order. Please remove Trade In to add Pixel to your cart. Your order is still being processed. Check your Order history before placing another order. You are now on Google Store Ukraine. Your cart has been cleared. Your shipping address couldnt be changed. We didnt recognize your address. Please make sure it is spelled correctly. Page is expired. Please refresh the page.

OnePlus told Gizmodo that theyre working with customers individually to solve the issue, but it did not provide any details on the bug. We have contacted the. Please try again later. Your promo code has been applied to your order and can be seen at checkout. Could not load the specified resource. Devices on Google Play moved to the new Google StoreDismiss. You cant add this phone unless it has the same device protection choice as other phones in your cart. You can update your choice or purchase this phone in your next order. We cant ship this with other items in your cart. Try purchasing it separately. Unfortunately, we couldnt add that to your cart. There are limits on how many you can buy. Unfortunately, we allow only one Trade In per order. Please remove Trade In to add Pixel to your cart. Your order is still being processed. Check your Order history before placing another order. You are now on Google Store Ukraine. Your cart has been cleared. Your shipping address couldnt be changed. We didnt recognize your address. Please make sure it is spelled correctly. Page is expired. Please refresh the page. Southeast 2, 2. 01. Construction Equipment Guide. The seller of todays Nice Price or Crack Pipe Volvo was kind enough to forward to me his ad. He was even more kind to offer his Volvo wagon in our favorite color.

Southeast 2, 2. 01. Construction Equipment Guide. The seller of todays Nice Price or Crack Pipe Volvo was kind enough to forward to me his ad. He was even more kind to offer his Volvo wagon in our favorite color.  Issuu is a digital publishing platform that makes it simple to publish magazines, catalogs, newspapers, books, and more online. Easily share your publications and get.

Issuu is a digital publishing platform that makes it simple to publish magazines, catalogs, newspapers, books, and more online. Easily share your publications and get. At this stage, the names of the companies i. The indictment is accompanied by an affidavit signed by an FBI agent assigned to a cybercrime squad at the bureaus San Diego Field Office. A spokesperson for the bureau could not be immediately reached for a comment. The FBI has accused Yu of discussing the installation of a remote access trojan, or RAT, at an unidentified company as early as in June 2. A year later, one his conspirator allegedly installed malicious files on the network of a San Diego based company. The same company was allegedly attacked again on or before December 3, 2. In January 2. 01. This is the 1988 Laurel Twincam 24V Turbo Medalist CLUBL, which means its a topoftheline C33 Laurel, and Im fairly sure it also means that it has Nissans. Get the latest science news and technology news, read tech reviews and more at ABC News. Yus co conspirators allegedly used a variant of the malware Sakula in an attack on a second company based in Massachusetts. Multiple security firms have tied Sakulato the OPM attacka massive data breach that involved the records of millions of US citizens who had undergone government security clearance checks. According to Washington Post sources, Chinas involvement was suspected by US authorities, though the Obama administration never official ascribed blame. Chinese authorities have repeatedly denied any involvement in the OPM attack. The Chinese government takes resolute strong measures against any kind of hacking attack, Chinas Foreign Ministry told Reuters in 2. You have not yet voted on this site If you have already visited the site, please help us classify the good from the bad by voting on this site.

At this stage, the names of the companies i. The indictment is accompanied by an affidavit signed by an FBI agent assigned to a cybercrime squad at the bureaus San Diego Field Office. A spokesperson for the bureau could not be immediately reached for a comment. The FBI has accused Yu of discussing the installation of a remote access trojan, or RAT, at an unidentified company as early as in June 2. A year later, one his conspirator allegedly installed malicious files on the network of a San Diego based company. The same company was allegedly attacked again on or before December 3, 2. In January 2. 01. This is the 1988 Laurel Twincam 24V Turbo Medalist CLUBL, which means its a topoftheline C33 Laurel, and Im fairly sure it also means that it has Nissans. Get the latest science news and technology news, read tech reviews and more at ABC News. Yus co conspirators allegedly used a variant of the malware Sakula in an attack on a second company based in Massachusetts. Multiple security firms have tied Sakulato the OPM attacka massive data breach that involved the records of millions of US citizens who had undergone government security clearance checks. According to Washington Post sources, Chinas involvement was suspected by US authorities, though the Obama administration never official ascribed blame. Chinese authorities have repeatedly denied any involvement in the OPM attack. The Chinese government takes resolute strong measures against any kind of hacking attack, Chinas Foreign Ministry told Reuters in 2. You have not yet voted on this site If you have already visited the site, please help us classify the good from the bad by voting on this site.  We oppose baseless insinuations against China. Sakula was also used in the 2. Anthem data breach, which involved the potential theft of roughly 8. Independent investigators concluded with medium confidence earlier this year that the Anthem attack was likely carried out on behalf of a foreign government. Neither Anthem nor OPM is cited in connection with Yus arrest and Anthem does not appear to be based in any of the cities mentioned in the indictment. Yu was allegedly linked to use of the then rare Sakula malware through emails obtained by the FBI. Yus co conspirators are said to have breached a third company based in Los Angeles, however, in December 2. The attackers allegedly took advantage of a then unknown vulnerabilityor zero dayin Microsofts Internet Explorer, which allowed for remote code execution and injection of Sakula. Sakula is also a known tool of China based advanced persistent threat nicknamed Deep Panda, or APT 1. OPM and Anthem attacks. The two unnamed and unindicted co conspirators also allegedly attacked a fourth company based in Arizona. The FBI agents affidavit states that Yu provided one of the co conspirators the malicious software as early as April 2. The communications allegedly show that Yu also informed the second co conspirator of an exploit for Adobes Flash software. Whats more, FBI seized communications show that in November 2. Yu indicated that he had compromised the legitimate Korean Microsoft domain used to download software updates for Microsoft products, and further stated, allegedly, that the hacked site could be used to launch phishing attacks. According to CNN, Yu was arrested after entering the US on Wednesday to attend a conference. This story is developing and will be updated as more information becomes available. DJIs apps use the internet to update maps, restricted flight zones and other relevant data, as well as have an optional feature to sync with the companys.

We oppose baseless insinuations against China. Sakula was also used in the 2. Anthem data breach, which involved the potential theft of roughly 8. Independent investigators concluded with medium confidence earlier this year that the Anthem attack was likely carried out on behalf of a foreign government. Neither Anthem nor OPM is cited in connection with Yus arrest and Anthem does not appear to be based in any of the cities mentioned in the indictment. Yu was allegedly linked to use of the then rare Sakula malware through emails obtained by the FBI. Yus co conspirators are said to have breached a third company based in Los Angeles, however, in December 2. The attackers allegedly took advantage of a then unknown vulnerabilityor zero dayin Microsofts Internet Explorer, which allowed for remote code execution and injection of Sakula. Sakula is also a known tool of China based advanced persistent threat nicknamed Deep Panda, or APT 1. OPM and Anthem attacks. The two unnamed and unindicted co conspirators also allegedly attacked a fourth company based in Arizona. The FBI agents affidavit states that Yu provided one of the co conspirators the malicious software as early as April 2. The communications allegedly show that Yu also informed the second co conspirator of an exploit for Adobes Flash software. Whats more, FBI seized communications show that in November 2. Yu indicated that he had compromised the legitimate Korean Microsoft domain used to download software updates for Microsoft products, and further stated, allegedly, that the hacked site could be used to launch phishing attacks. According to CNN, Yu was arrested after entering the US on Wednesday to attend a conference. This story is developing and will be updated as more information becomes available. DJIs apps use the internet to update maps, restricted flight zones and other relevant data, as well as have an optional feature to sync with the companys.

It turns out theres a code to unlock Shin Akuma in Ultra Street Fighter II. Revealed by Capcom at this years SDCC, you can play as the characters demon form.

It turns out theres a code to unlock Shin Akuma in Ultra Street Fighter II. Revealed by Capcom at this years SDCC, you can play as the characters demon form. RSS Feed

RSS Feed